E-commerce & Branding

E-commerce & Branding

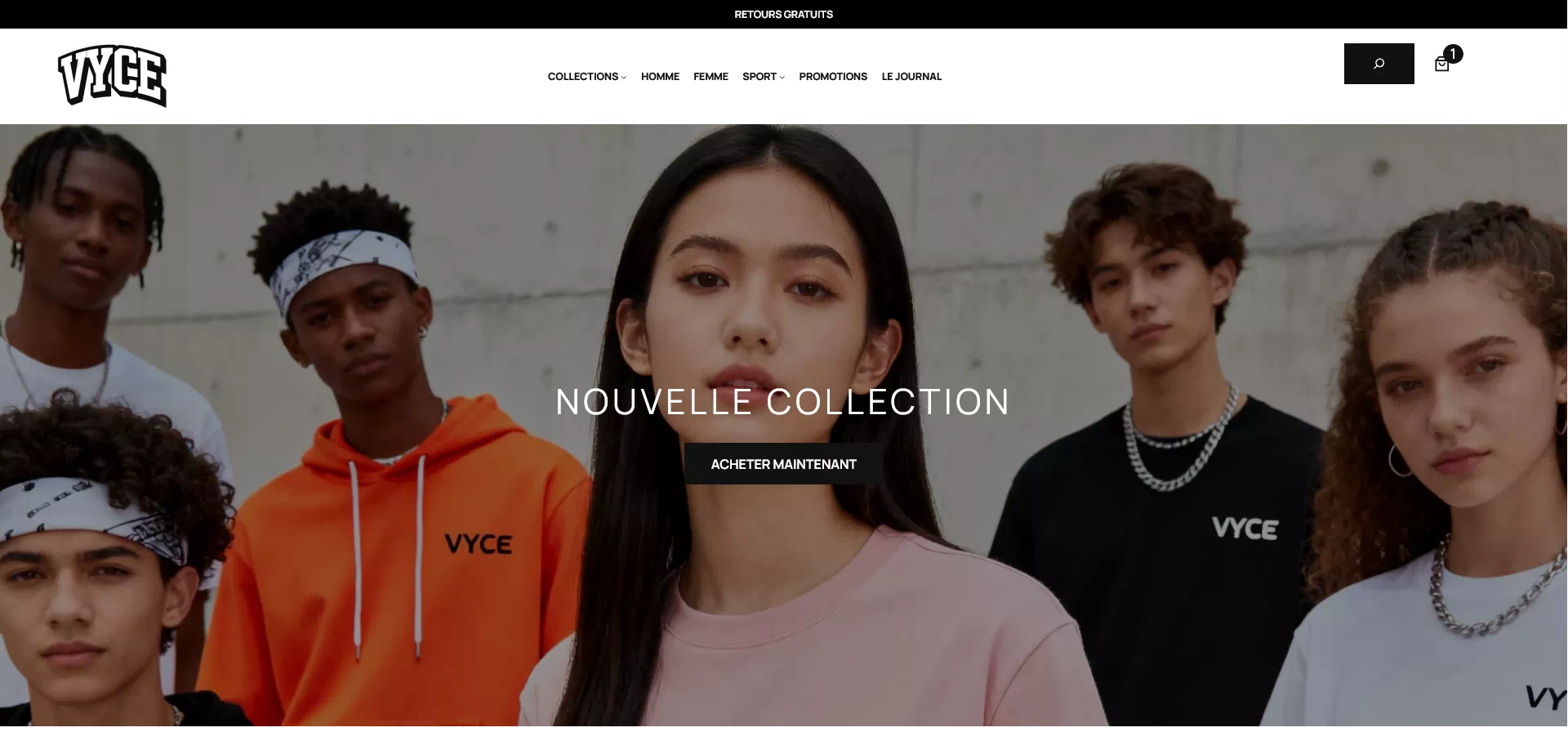

VYCE | E-commerce streetwear premium

Design inspiré sportswear, structure produit claire, performance, parcours d’achat optimisé.

La sécurité applicative regroupe les méthodes et outils visant à protéger les logiciels et les données contre les attaques. Elle s'applique aux applications internes ou tierces, qu'elles soient hébergées dans le cloud ou sur site.

Reliq intègre les meilleures pratiques de sécurité dans toutes les phases de développement. Nous détectons et corrigeons les vulnérabilités pour sécuriser vos applications.

Des audits réguliers et des mises à jour de sécurité assurent une protection durable. Nous vous accompagnons dans la conformité réglementaire.

La sécurité protège vos données et celles de vos clients contre les attaques et les fuites. Elle renforce la confiance et la conformité aux réglementations.

Injection SQL, cross‑site scripting, usurpation de session, mauvaises configurations de serveur et exposition de données sensibles. Ces failles peuvent être exploitées pour compromettre votre système.

Adoptez le principe du moindre privilège, effectuez des revues de code, mettez à jour vos dépendances et utilisez des tests d’intrusion réguliers. Documentez vos politiques de sécurité et formez votre équipe.

Les audits évaluent la robustesse de vos applications et identifient les vulnérabilités pour appliquer des actions correctives. Ils permettent de protéger les actifs et de garantir la conformité juridique.

Implémentez une authentification forte (MFA), forcez des mots de passe complexes et stockez-les hachés. Révoquez rapidement les accès inutiles et segmentez les privilèges.

Oui, utilisez des protocoles sécurisés (HTTPS/TLS) et des algorithmes de chiffrement pour les données en transit et au repos. Le chiffrement réduit l’impact des violations.

Activez votre plan de réponse aux incidents : isolez la faille, communiquez avec les parties prenantes, appliquez des correctifs et documentez les leçons à retenir pour éviter la récidive.

Utilisez un WAF (Web Application Firewall), des scanners de vulnérabilités, des solutions de détection d’intrusion et des frameworks sécurisés. La surveillance des logs aide aussi à prévenir les attaques.

SEO-first, pages clés prêtes à ranker, CTAs clairs, structure orientée conversion

Architecture propre, performances élevées, logique métier fiable, évolutivité maîtrisée

Trafic qualifié, tunnels optimisés, messages testés, ROI mesurable

Mises à jour continues, sécurité renforcée, sauvegardes fiables, surveillance active

Analyse business, audit SEO/technique, priorités claires, plan de croissance

Process automatisés, réduction des coûts, exécution rapide, systèmes scalables

Une sélection de projets web, e-commerce et plateformes conçus pour générer des résultats concrets.

E-commerce & Branding

E-commerce & Branding

Design inspiré sportswear, structure produit claire, performance, parcours d’achat optimisé.

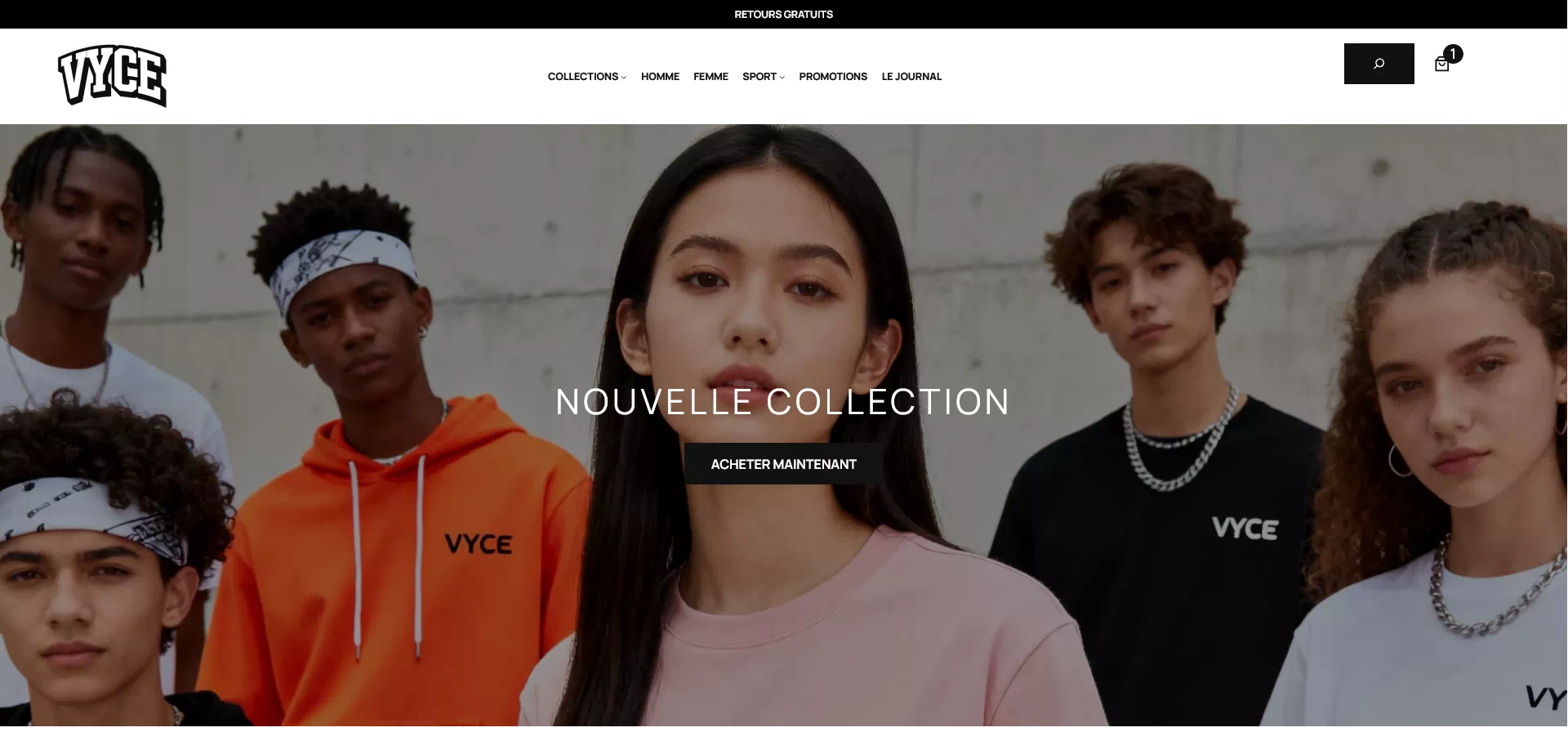

Création & Identité

Création & Identité

Mise en scène visuelle, hiérarchie éditoriale, pages clés brandées pour capter et convertir.

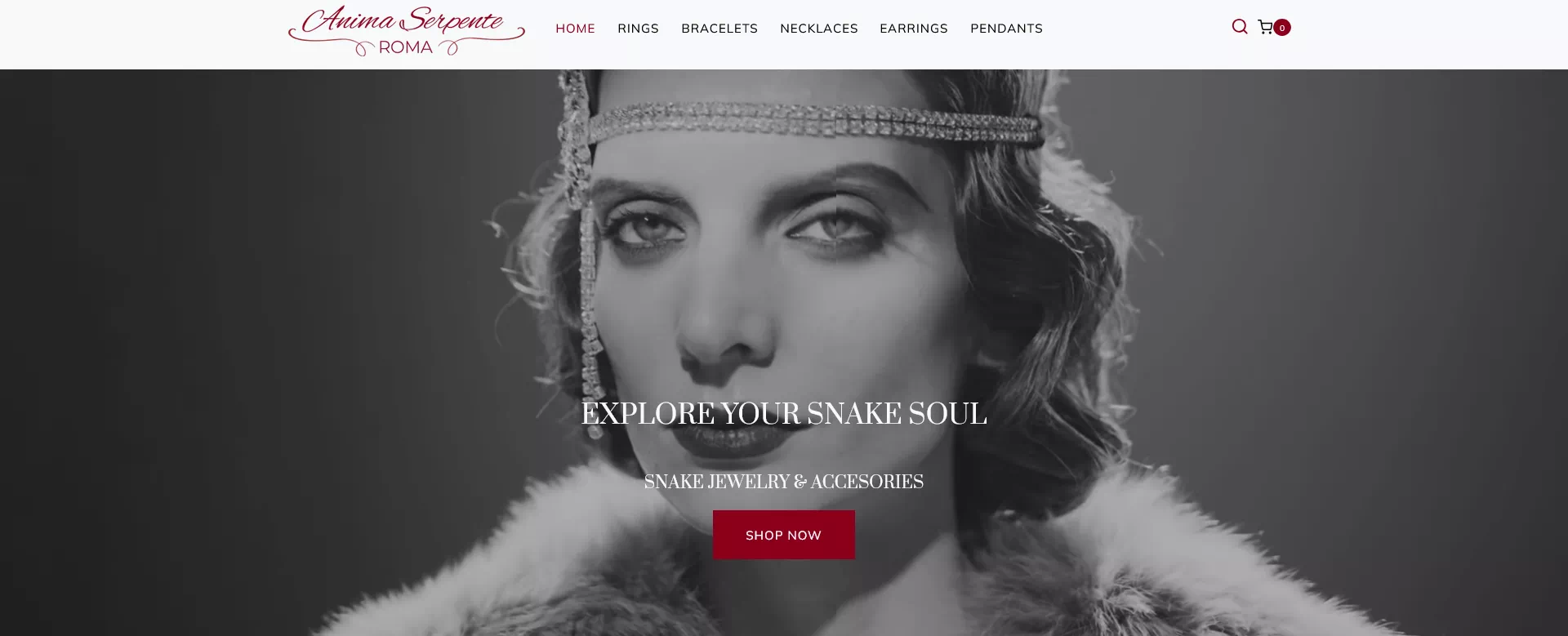

Services & Lead-gen

Services & Lead-gen

Pages services structurées, tunnel de contact simplifié, SEO local, parcours rassurant.

E-commerce

E-commerce

Architecture catégories/produits, pages SEO, UX d’achat fluide, base technique robuste.

Media & SEO

Media & SEO

Structure blog optimisée, pages catégories, navigation, SEO on-page et performance.

Corporate

Corporate

Message clarifié, structure conversion, UI sobre, base SEO et performance.

Un site rapide, clair et orienté conversion. Demandez votre devis en 24h et passez à la vitesse supérieure.

Ce site utilise des cookies pour fonctionner correctement et analyser son utilisation. En cliquant sur “Accepter”, vous acceptez leur usage.